¿Sabe cuál es la información que tiene Uber de usted y cómo la puede revisar y proteger? | El Financiero

Cuando usted utiliza Uber o Uber Eats se generan datos del servicio solicitado. ¿Cuáles son esos datos? ¿Quién los puede ver?

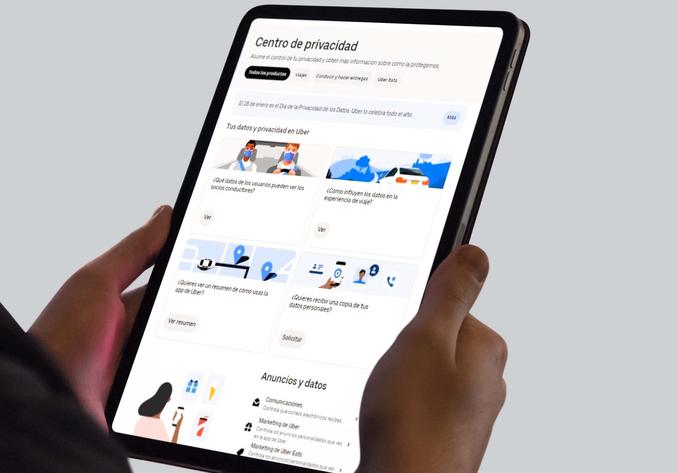

Tanto para que los clientes como para que los socios colaboradores o repartidores conozcan cuál es la información personal almacenada, la firma dispone de un centro de privacidad al que cada uno ingresa con la información de su propia cuenta. Ahí también puede revisar en línea la política o enfoque de la compañía en esta materia.

Así puede revisar qué información ve el socio colaborador en un viaje, por ejemplo, desde que lo solicita hasta después de haber sido completado. Por ejemplo, los socios no tienen acceso al número de teléfono de los usuarios y viceversa; tampoco ninguna de las partes conoce la calificación que cada quien otorga en cada viaje.

En ese centro se podrán ver sus datos y otros de interés a modo de resumen, descargar una copia con la información que se recolecta al usar la aplicación y configurar los correos que recibe o los anuncios.

Debe recordar que la seguridad y protección de los datos es una responsabilidad compartida.

Uber explica que utiliza métodos de seguridad como la autenticación, encriptación, detección de fraude y desarrollo de software para proteger los datos personales y promover la seguridad en el uso de su plataforma

A usted le corresponde: no compartir sus contraseñas de acceso; si se recibe una comunicación que dice ser de Uber, Usted debe verificar el remitente del correo electrónico asegurándose que sea @uber.com o de sus canales oficiales.

Debe recordar, además, que Uber no envía enlaces de redireccionamiento y no solicita confirmación de información fuera de la aplicación o del sitio web oficial.

La compañía reitera que el equipo de soporte tiene acceso a los datos que necesita para dar servicio y nunca solicitará contraseñas o códigos. El usuario debe desconfiar, por tanto, de los mensajes que ofrecen dinero o con contenido de urgencia (como “su cuenta será desactivada si no confirma sus datos”).

El usuario tampoco debe compartir ni divulgar el código Uber de verificación de cuatro dígitos recibido por mensaje corto de texto o SMS a su número celular. Este número es para uso exclusivo y ningún agente de soporte de Uber lo solicitará.

Otro recordatorio es que Uber no ofrece servicios que no estén presentes en la aplicación. “La única forma de solicitar un servicio es a través de sus aplicaciones, no se debe caer en engaños con servicios ofrecidos por otras vías, como son las redes sociales”, reiteró la compañía.

Las recomendaciones anteriores —realizadas en el marco del Día Internacional de la Protección de Datos Personales este 28 de enero— aplican a todos los servicios que usted utiliza tanto a través de apps móviles como de aplicaciones y plataformas web cuando navega, publica fotos o videos personales, utiliza servicios o compra productos. También las empresas deben implementar mecanismos de transparencia y cumplir con la normativa.

“Una compañía comprometida con la protección de datos personales aporta un valor agregado, ya que genera confianza a sus clientes, y le permite inclusive introducirse más fácilmente a mercados internacionales que podrían tener exigencias más altas en cuanto al manejo de datos de las personas”, dijo Gabriela Alfaro, especialista en protección de datos de Nassar Abogados.

Todas estas medidas no son secundarias.

Check Point Software Technologies, un proveedor de soluciones de seguridad digital, informó que los ciberataques aumentaron 50% en 2021 a nivel global. En el último trimestre del año pasado, la firma detectó 925 ciberataques semanales en promedio por empresa. En América Latina el promedio fue mayor (1.118 ataques semanales).

Imperva Research Labs advirtió que los ciberataques afectan la información sensible de las empresas y también los datos personales: el 74% de los datos robados son personales, el 15% consistió en el robo de credenciales (contraseñas) y más del 10% de la información de tarjetas de crédito.

Errores exponen a empresas y usuarios

Las empresas deben contar con una base legal para el procesamiento de datos personales y cumplir con las principales disposiciones de la Ley de Protección de la persona frente al tratamiento de sus datos personales (No. 8968).

La principal y más común base legal, es el consentimiento informado, el cual debe reunir los requisitos establecidos en esa ley. También debe establecer políticas y manuales internos sobre el correcto manejo de los datos personales de sus clientes, proveedores y personal, y emitir un protocolo de actuación que debe incluir un manual de capacitación, actualización y concientización del personal, entre otros.

Otra obligación es establecer los procedimientos para responder dudas de los titulares de los datos e implementar medidas de seguridad adecuadas que permitan velar por la integridad de la información.

A pesar que la ley ya tiene más de 10 años de haber entrado en vigor, son muchas las empresas que desconocen las obligaciones y responsabilidades en el manejo de la información personal.

Nassar Abogados indica que muchas empresas registran y tratan datos personales sin el consentimiento informado del titular o, cuando tienen un consentimiento, utilizan los datos para una finalidad distinta de la que el titular consintió.

Otro error es el mal uso por parte del personal de los datos, el desconocimiento de las normas sectoriales aplicables (por ejemplo, en comercio electrónico) y las empresas no suelen corroborar si están cumpliendo con las disposiciones legales.

El riesgo es doble: sanciones legales, que según la gravedad de la falta van de hasta 30 salarios base o la suspensión de la base de datos hasta por seis meses. Además, cuando se revela un mal uso de la información, la empresa o institución ve afectada su reputación o imagen, provocando que los clientes no quieran realizar más transacciones con la empresa.

La falta de protección de los datos facilita los ataques, extorsiones y fraudes de los ciberdelincuentes.

“Cada persona, empresa u hogar debe buscar las formas y herramientas para proteger su patrimonio social y material de los criminales cibernéticos, ya que la mayoría de los ataques vienen desde el interior de las instalaciones u hogares por el mal manejo de la tecnología”, advirtió Pedro Álvarez, gerente de tecnología de nube de Grupo CESA.

Tanto empresas como un usuarios deben seguir buenas prácticas de protección de su información. “Cualquier dato empresarial o personal es un objetivo potencial para los delincuentes digitales” aseguró Joey Milgram, gerente general de Soluciones Seguras en Costa Rica.

Recuerde

Grupo CESA y Soluciones Seguras recomiendan a los usuarios proteger sus datos:

—Cuide sus redes sociales: no incluya números telefónicos, información bancaria o su ubicación.

—Cambie sus claves: estar constantemente alternando las claves que maneja le ayudará a tener una circulación constante de la misma y así evitar que puedan hackearle su cuenta en cualquier momento; también verifique que las contraseñas sean difíciles de descifrar.

—Evite ingresar a páginas gratuitas para ver películas: estas páginas podrían solicitarle información delicada que podrían utilizar los criminales para atacarle.

—Asegúrese que tiene aplicaciones de seguridad en sus dispositivos: ya sea firewall o antivirus.

—Mantenga sus espacios seguros lo más privado posible: exponer su lugar de trabajo o estudio le dará información a posibles atacantes de dónde pueden extraer su información, cuide su privacidad.

—Intente no conectarse a redes públicas: Esto podría causar que la brecha de seguridad que intenta mantener a diario se caiga al exponer su información a una red pública.

—No guarde archivos con claves en sus dispositivos: si alguien roba alguno de estos productos podría ingresar saquear lo que tenga bajo esas claves.

—No entregue información confidencial por Internet ni por teléfono: sus entidades bancarias y públicas harán saber por medio de sitios oficiales qué información solicitan en llamadas y páginas y qué no.

—Use contraseñas fuertes: utilice claves alfanuméricas y de doble autenticación.

—No brinde demasiada información personal en sus publicaciones en redes sociales.

—Revise la configuración de privacidad y realice los ajustes necesarios para evitar que su información como publicaciones, ubicaciones y otros detalles sean accesibles.

—Lea las políticas de privacidad: al aceptar términos y condiciones en apps o sitios web está otorgando acceso a contenido (fotos, mensajes, ubicaciones y fechas, entre otros datos personales) y se expone a que las aplicaciones compartan o vendan datos a terceros.

—Evite ingresar a links desconocidos o abrir correos de dudosa procedencia: los enlaces y correos maliciosos es una de las tácticas más utilizadas por los ciberdelincuentes.

—Evite utilizar redes públicas: al conectarnos a redes wifi públicas, las operaciones quedan expuestas, vulnerando los datos, tráfico e identidad ante los delincuentes cibernéticos.

—Evite realizar transacciones bancarias o consultar datos sensibles en redes wifi públicas (en cafeterías, restaurantes, aeropuertos o parques) si por alguna razón debe utilizarlas, y asegúrese de cerrar todas las sesiones una vez que haya finalizado el trabajo y desactivar su dispositivo de la red pública.